BIND最新漏洞导致DOS攻击,POC大规模流出

时间 : 2016-12-16 编辑 : DNS智能解析专家 来源 : DNS.COM

上个月存在于流行DNS解析服务软件BIND中的漏洞(编号CVE-1016-2776)已得到修补。该漏洞被ISC(互联网漏洞联盟)发现。这个漏洞可能导致远程拒绝服务攻击,攻击者可利用特制的DNS数据包发起DOS攻击。

已修复版本

BIND 9 version 9.9.9-P3

BIND 9 version 9.10.4-P3

BIND 9 version 9.11.0rc3

BIND(Berkeley Internet Name Domain)是一款开放源码的DNS解析服务器软件,由美国加州大学Berkeley分校开发。它是目前世界上使用最为广泛的DNS解析服务器软件,支持各种unix平台和windows平台,现在由ISC负责开发与维护。

攻击者正是利用存在于BIND中的远程拒绝服务攻击漏洞。当攻击者向域名服务器构建符合特定条件的查询响应时,可能导致BIND程序的buffer.c发生断言错误,最终导致BIND主进程崩溃。

ISC宣布其已发现有导致服务器崩溃的攻击明显利用了这个漏洞,日本警察局也明确警告,提醒用户小心被攻击。

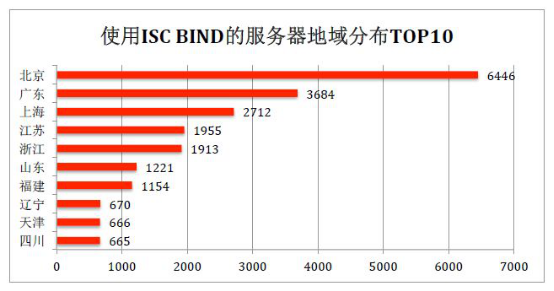

大陆地区使用ISC BIND 服务器地域分布

在周三发布的博文中,安全公司Trend Micros描述了这一漏洞的成因“

当针对一个DNS查询构造响应时,DNS服务器保留了响应缓冲区中的空间(默认为512)。然后,它按照Answer RR所需大小增加msg->reserved的大小。Answer RR所需大小也会与msg->reserved的大小一起增加,如果响应缓冲拥有其他资源记录(Resource Records)的话,两者将相同。

在修补漏洞之前,服务器并未考虑12字节的DNS头部。通过dns_message_rendersection()函数从Query渲染Resource Records之后,DNS解析头部字节也会增加响应流量的大小。所以,如果DNS响应(r.length)的流量小于512字节(msg->reserved),该函数会返回true。但是,加上12字节头部之后,如果响应流量超过固定保留的512字节,服务就会终止。”

目前该漏洞细节已遭披露,可能导致大规模利用。强烈建议用户检查自己的BIND版本是否为受影响版本。

受影响版本

BIND 9 version 9.0.x -> 9.8.x

BIND 9 version 9.9.0->9.9.9-P2

BIND 9 version 9.9.3-S1->9.9.9-S3

BIND 9 version 9.10.0->9.10.4-P2

BIND 9 version 9.11.0a1->9.11.0rc1

在此之前,BIND软件也曝出过其他严重漏洞,包括CVE-2012-3817、CVE-2012-3868、CVE-2012-1667。

单机内核处理能力高达1200万QPS,是传统BIND处理能力的150倍。

全网处理超过5.6亿QPS防护,轻松防护百G级网络攻击。

不受漏洞影响,算法性能更加优越。

参考来源:绿盟科技互联网安全威胁周报

securtiy affairs

Trend Micros